Sécurité, gouvernance et protection de la vie privée pour l'entrepôt de données moderne, partie 2

Teresa Wingfield

26 août 2021

Partie 2 : Sécurité des services en nuage

Dans mon précédent article sur la sécurité des entrepôts de données modernes, nous avons examiné les questions liées à la sécurité des bases de données. Le présent article se concentre sur la question distincte, mais connexe, de la sécurité des services en nuage, qui est de plus en plus importante depuis que près de la moitié des entrepôts de données sont hébergés dans le nuage.* L'économie du nuage, l'agilité avec laquelle vous pouvez créer et modifier des services, et le potentiel d'évolution presque infini continuent d'accélérer l'adoption des entrepôts de données en nuage.

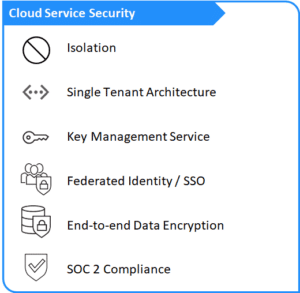

Comme je l'ai fait dans mon article sur la sécurité des bases de données, je vais passer en revue quelques-unes des questions clés que vous devez poser lorsque vous évaluez la sécurité des services en nuage. Comme je l'ai déjà indiqué, vous devez vraiment prendre en compte à la fois la sécurité de l'entrepôt de données et la sécurité des services en nuage, car sans les deux, vous vous retrouvez avec des vulnérabilités de sécurité dont vous n'avez pas besoin. Les réponses détaillées ci-dessous et résumées dans le diagramme des services en nuage à droite comprennent les principales caractéristiques de sécurité des services en nuage offertes par notre service hybride d'entrepôt de données cloud , la plateforme de données Actian, qui renforcent la sécurité, la gouvernance et la protection de la vie privée.

Comment puis-je m'assurer que mon entrepôt de données est à l'abri des menaces ?

Étant donné que l'entrepôt de entrepôt de données cloud fait l'objet d'attaques constantes de la part de menaces souvent difficiles à détecter, un entrepôt de données doit fournir une variété de techniques d'isolement et de contrôle d'accès afin de le protéger contre les mauvais acteurs. Ces techniques sont les suivantes :

- Limiter l'accès à l'entrepôt de données à des plages d'adresses IP spécifiques à l'aide d'une liste "IP Allow" utilisant le CIDR (Classless Inter-Domain Routing, ou routage interdomaine sans classe). Le CIDR est un ensemble de normes de protocole Internet utilisées pour créer des identifiants uniques pour les réseaux et les appareils individuels.

- N'avoir qu'un seul locataire pour votre entrepôt de données (plus d'informations à ce sujet dans une minute).

- Utilisation du nuage privé virtuel (VPC) du service d'informatique en nuage pour isoler un réseau privé.

- Restreindre l'accès administratif aux métadonnées et aux informations relatives à l'approvisionnement, à la gestion et au suivi grâce au contrôle d'accès à la plateforme.

Comment puis-je m'assurer que d'autres clients de services en nuage ne peuvent pas accéder à mon entrepôt de données ?

Assurez-vous que votre fournisseur d'entrepôt de données a configuré votre entrepôt de données comme une solution à locataire unique. Dans une architecture à locataire unique, l'infrastructure dédiée prend en charge une seule instance d'une application logicielle utilisée par un seul client. Comme rien n'est partagé avec d'autres locataires, les possibilités d'accès aux données de votre entrepôt de données par d'autres locataires sont réduites.

Mes clés cryptographiques sont-elles en sécurité ?

Les principaux fournisseurs de services en nuage proposent des services de gestion de clés (KMS) sécurisés et robustes qui utilisent un module de sécurité matériel (HSM) - un dispositif renforcé et inviolable - pour gérer, traiter et stocker les clés cryptographiques. Les HSM garantissent la sécurité des clés grâce à de solides systèmes de contrôle d'accès. Un entrepôt de données prêt pour l'informatique en nuage devrait pouvoir, au minimum, exploiter le KMS de son fournisseur sous-jacent pour crypter et décrypter les données.

Comment puis-je garantir un partage des données sécurisé partage des données avec mes clients, mes affiliés et mes partenaires de confiance ?

Aujourd'hui, les entreprises étendent l'accès à leur entrepôt de données à leurs clients, à leurs filiales et à leurs partenaires de confiance afin de collaborer sur des opportunités de générer des revenus, de réduire les coûts et d'augmenter l'efficacité. support 'entrepôt de données d'un service d'authentification unique (SSO) fédéré offre un moyen hautement sécurisé et nécessitant peu de maintenance de partager des données avec des organisations externes de confiance. Chaque organisation externe conserve et gère ses propres identités et les relie par l'intermédiaire d'un fournisseur d'identité d'entreprise tiers (IdP) qui centralise la gestion et la gouvernance des autorisations et de l'authentification.

Comment puis-je m'assurer que la communication de mes utilisateurs avec l'entrepôt de données est privée et sécurisée ?

En chiffrant les messages aux deux extrémités d'une conversation, le chiffrement de bout en bout (E2EE) empêche quiconque au milieu de lire les communications privées. La support l'E2EE par les entrepôts de données est essentielle pour empêcher les attaques de type "man-in-the-middle" (MiTM) qui interrompent un transfert de données.

Suis-je protégé contre les accès non autorisés ?

Toutes les entreprises de services technologiques ou SaaS qui stockent des données clients dans le nuage devraient effectuer un audit en utilisant le cadre SOC 2 (System and Organization Controls 2), qui validera si leurs contrôles et pratiques organisationnels protègent efficacement la confidentialité et la sécurité des données des clients et des consommateurs. L'American Institute of Certified Public Accountants (AICPA) a développé le cadre SOC 2 qui se concentre sur les contrôles de sécurité liés à la disponibilité, au respect de la vie privée, à l'intégrité du traitement et à la confidentialité. La réussite d'un audit SOC 2 montre que l'entrepôt de données peut assurer la sécurité des données sensibles de l'organisation et des clients.

Prochaines étapes :

Voilà pour ce qui est de la sécurité des entrepôts de données modernes au niveau des services en nuage. Si vous ne l'avez pas encore fait, jetez un coup d'œil à mon blog sur la sécurisation des données dans l'entrepôt de données est tout aussi importante que la sécurisation des services en nuage qui soutiennent l'entrepôt de données cloud. Naturellement, vous devriez également consulter l'entrepôt de données Actian, qui offre toutes les caractéristiques de sécurité clés énumérées ci-dessus pour vous fournir une plateforme entrepôt de données cloud hautement sécurisée et extraordinairement puissante.

Enfin, pour obtenir d'autres conseils sur la modernisation des données, regardez le webcast à la demande d'Actian où vous entendrez Jim Curtis, l'expert résident du 451 Group sur la modernisation des données, ainsi que Raghu Chakravarthi et Paul Wolmering d'Actian. Raghu est le vice-président de la R&D d'Actian, qui dirigeait auparavant le groupe Big Data de Teradata, et Paul est le vice-président de l'ingénierie des solutions d'Actian, qui dirigeait auparavant les équipes d'ingénierie sur le terrain chez Netezza.

S'abonner au blog d'Actian

Abonnez-vous au blogue d'Actian pour recevoir des renseignements sur les données directement à vous.

- Restez informé - Recevez les dernières informations sur l'analyse des données directement dans votre boîte de réception.

- Ne manquez jamais un article - Vous recevrez des mises à jour automatiques par courrier électronique pour vous avertir de la publication de nouveaux articles.

- Tout dépend de vous - Modifiez vos préférences de livraison en fonction de vos besoins.