Sécurité, gouvernance et protection de la vie privée pour l'entrepôt de données moderne, partie 1

Teresa Wingfield

23 août 2021

Sécurité des bases de données : Partie 1

Saviez-vous que les failles de sécurité impliquant le cloud dépassent désormais les failles impliquant l'infrastructure sur site ? Selon le rapport Verizon 2021 Data Breach Investigation Report, 73 % des incidents de cybersécurité ont impliqué des actifs externes en nuage, contre 27 % il y a seulement un an.* Ayant rejoint Actian après avoir travaillé pour un fournisseur de sécurité en nuage, j'ai moi-même été surpris par cette augmentation considérable.

Cette nouvelle perspective m'a incité à examiner les exigences en matière de sécurité pour un entrepôt de données en nuage moderne. Le sujet s'avère vaste, c'est pourquoi j'écris ce blog en deux parties : la partie 1 se concentre sur la sécurité desbases de données; la partie 2 se concentre sur les services en nuage dans le nuage. Il s'agit de questions liées mais distinctes, et vous ne disposerez pas d'une sécurité vraiment solide dans le nuage si vous n'abordez pas les deux.

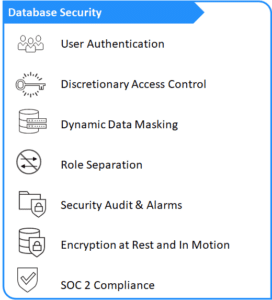

Commençons par une série de questions clés qui nous aideront à déterminer dans quelle mesure les données de votre entrepôt de données cloud sont réellement sécurisées. Les fonctions critiques de sécurité des bases de données décrites ci-dessous et résumées dans le diagramme de droite sont toutes des fonctions standard de la plateforme de données Actian.

Questions sur la sécurité des bases de données :

Qui peut se connecter à l'entrepôt de données ?ishouse ?

Au minimum, un entrepôt de données cloud devrait exiger des utilisateurs qu'ils authentifient leur identité à l'aide d'un identifiant et d'un mot de passe uniques. L'authentification unique (SSO) utilisant Oauth permet à un utilisateur se connecter à plusieurs systèmes logiciels indépendants à l'aide d'un seul identifiant et d'un seul mot de passe. support l'authentification unique par l'entrepôt de données permet aux utilisateurs de ne pas se lasser de leur mot de passe et, plus important encore, de s'assurer que les politiques d'identité de votre entreprise sont étendues pour protéger votre entrepôt de données. Pour une protection accrue de l'authentification, vous pouvez vous appuyer sur votre fournisseur d'identité (IdP) pour utiliser l'authentification multifactorielle (MFA). Cela ajoute un niveau de sécurité supplémentaire en exigeant plusieurs méthodes d'authentification (comme un mot de passe et un code numérique à usage unique envoyé par SMS à un numéro de téléphone mobile connu) avant d'autoriser un utilisateur à accéder à l'entrepôt de données.

Que peuvent voir et faire les utilisateurs ?

La réponse ne doit pas être "tout". Votre entrepôt de données doit être doté de fonctions de contrôle d'accès qui limitent les possibilités de lecture, d'écriture et de mise à jour des différentes données de l'entrepôt.

Une approche discrétionnaire pour sécuriser l'accès direct à l'entrepôt de données implique l'utilisation d'une liste "IP Allow". Cette liste limite l'accès aux utilisateurs dont les adresses IP sont approuvées. Utilisée conjointement avec les méthodes d'authentification des utilisateur évoquées ci-dessus, une liste d'adresses IP autorisées constitue un niveau de sécurité supplémentaire précieux en empêchant l'accès à l'entrepôt de données lorsque les informations d'identification d'un utilisateursont correctes, mais que l'appareil utilisé n'est pas reconnu. Un individu peu scrupuleux peut avoir volé les informations d'identification d'un utilisateurlégitime, mais il ne pourra pas les utiliser pour accéder à l'entrepôt de données, à moins qu'il n'ait également volé un ordinateur dont l'adresse IP figure sur la liste d'adresses IP autorisées.

Une approche non discrétionnaire du contrôle d'accès est illustrée par le contrôle d'accès basé sur le rôle (RBAC). Il s'agit d'une technique qui permet d'accorder l'accès à des ressources spécifiques en fonction du rôle d'un individu dans une organisation. Le RBAC ne se contente pas de simplifier l'administration des utilisateur ; il peut également contribuer à faire respecter le principe du moindre privilège, selon lequel les utilisateurs n'ont que les privilèges dont ils ont besoin dans le cadre de leur fonction. Cela permet de se conformer aux réglementations en matière de protection de la vie privée et de confidentialité. Une déclaration d'octroi peut préciser exactement quel utilisateur ou quel rôle bénéficie d'un privilège.

Comment puis-je m'assurer que les utilisateurs ne voient que les données qu'ils doivent voir ?

Ce type de contrôle d'accès aux données peut être rendu possible par le masquage dynamique des données. Il s'agit d'un processus par lequel les données originales sont dynamiquement masquées par un contenu modifié. Le masquage dynamique est souvent utilisé pour protéger les champs contenant des informations personnellement identifiables, des données personnelles sensibles ou des données commercialement sensibles. Le masquage des données sensibles étant une exigence obligatoire pour atteindre la conformité PCI DSS, GDPR et HIPAA, il est indispensable à la sécurité des entrepôts de données dans les secteurs régis par ces réglementations.

Qui possède ou contrôle quoi ?

De même qu'aucune personne ne doit avoir accès à tout ce qui se trouve dans un entrepôt de données, aucune personne ne doit pouvoir contrôler tout ce qui se trouve dans un entrepôt de données. Ce dont une organisation a besoin, c'est d'une option de serveur de base de données garantissant la séparation des rôles. L'idée repose sur le principe de la séparation des tâches, selon lequel plus d'une personne doit être impliquée dans l'exécution de tâches critiques ou sensibles. Par exemple, la séparation des rôles dans l'entrepôt de données pourrait exiger que la personne qui détermine ce qu'il faut auditer (DBSSO) soit différente de la personne qui surveille la piste d'audit (AAO), et que toutes deux soient différentes de la personne qui est responsable des opérations du serveur de base de données (DBSA)**.

En demandant à des personnes ayant des rôles distincts de travailler ensemble pour accomplir des tâches critiques ou sensibles, vous créez un mécanisme de contrôle et d'équilibre qui peut réduire les risques de sécurité et faciliter la conformité avec les mandats réglementaires tels que SOX, HIPAA, PCI DSS et GDPR - ainsi qu'avec les réglementations sectorielles telles qu'ISO 17799.

Comment puis-je savoir si mon entrepôt connaît un événement lié à la sécurité de la base de données ?

Deux fonctions de l'entrepôt de données peuvent être utiles à cet égard. Commencez par les journaux d'audit. Ils constituent un élément essentiel de la protection des données et de la conformité, car ils enregistrement toutes les catégories d'événements de sécurité ou des catégories spécifiques pour l'ensemble de l'installation de l'entrepôt de données. Certaines catégories d'événements, telles que l'utilisation de procédures de base de données ou l'accès à des tables, peuvent être enregistrées dans le fichier journal d'audit de sécurité en vue d'une analyse ultérieure. Il est possible de sélectionner des critères qui s'appliquent à un seul objet ou à une classe entière d'objets de l'installation.

La deuxième fonction clé est une fonction d'alarme de sécurité, qui vous permet de spécifier les événements à enregistrer dans le journal d'audit de sécurité pour des tables et des bases de données individuelles. Grâce aux alarmes de sécurité, vous pouvez placer des déclencheurs sur des bases de données et des tables importantes. Si un utilisateur tente d'effectuer une opération d'accès qui n'est pas normalement prévue, l'alarme de sécurité déclenche une alerte.

Comment protéger mes données au repos et en mouvement ?

Le cryptage des données consiste à brouiller les données en un "texte chiffré" qui les rend illisibles pour quiconque ne dispose pas d'une clé de décryptage ou d'un mot de passe. Le cryptage des données au repos (c'est-à-dire stockées dans une base de données) et en mouvement (en transit sur un réseau) est nécessaire pour protéger les données partout.

Les données au repos dans le système de fichiers du fournisseur de services en nuage doivent généralement être protégées par un cryptage AES 256 bits. En outre, certaines données peuvent justifier des mesures de confidentialité ou de sécurité différentes. Pour répondre à ces besoins, votre entrepôt de données doit offrir la possibilité de crypter à la fois l'intégralité de la base de données et les colonnes individuelles. L'entrepôt de données doit également support le recodage des clés de cryptage, c'est-à-dire que l'ensemble de l'entrepôt de données est décrypté puis recrypté avec une nouvelle clé de cryptage, comme le recommandent les lignes directrices du NIST. Il s'agit d'un moyen précieux de limiter la durée pendant laquelle un acteur malveillant peut utiliser une clé volée pour accéder à votre entrepôt de données.

Les données en mouvement mouvement (données transportées d'un endroit à un autre) étant vulnérables aux attaques de type "man-in-the-middle" (MiTM), elles doivent être cryptées lorsqu'elles sont en mouvement afin d'empêcher toute interception.

Les données sont-elles traitées de manière responsable ?

Je reviendrai plus en détail sur ce point dans mon prochain blog, mais voici déjà quelques précisions : Un entrepôt de données qui fonctionne conformément au cadre SOC 2 (System and Organization Controls 2) démontre que votre entrepôt de données maintient un niveau élevé de sécurité de l'information. Un fournisseur d'entrepôt de données qui a passé des audits sur site montre qu'il a pris toutes les mesures nécessaires pour protéger l'entrepôt de données et les informations précieuses qu'il contient contre les violations.

Prochaines étapes :

Comme indiqué précédemment, il y a beaucoup plus à dire sur ce sujet, et je poursuivrai ce fil dans mon prochain article de blog sur la sécurité des services en nuage. En attendant, vous pouvez en savoir plus sur Actian ici.

* Verizon 2021 DBIR Master's Guide

** HCL Software, Utilisation de la séparation des rôles

S'abonner au blog d'Actian

Abonnez-vous au blogue d'Actian pour recevoir des renseignements sur les données directement à vous.

- Restez informé - Recevez les dernières informations sur l'analyse des données directement dans votre boîte de réception.

- Ne manquez jamais un article - Vous recevrez des mises à jour automatiques par courrier électronique pour vous avertir de la publication de nouveaux articles.

- Tout dépend de vous - Modifiez vos préférences de livraison en fonction de vos besoins.